Sectigo 在2025年上半年更新了其 SMIME 证书以及DV OV EV SSL证书的中间证书,以大量用户使用的PsoitiveSSL DV SSL证书为例,原来的证书链是:

服务器证书 ->

Sectigo RSA Domain Validation Secure Server CA ->

USERTrust RSA Certification Authority

从2025年6月开始新签发的 PsoitiveSSL DV SSL证书 的RSA证书链变为

服务器证书 ->

Server Authentication CA DV R36 ->

Sectigo Public Server Authentication Root R46 ->

USERTrust RSA Certification Authority

可以看到新的证书链里面有两个中间证书

Server Authentication CA DV R36

Sectigo Public Server Authentication Root R46

其中 Sectigo Public Server Authentication Root R46 是交叉签名证书

交叉签名证书是由新旧根证书共同签发的中间证书,确保旧设备在信任新根证书前仍能验证SSL证书的合法性,实现根证书的平滑升级

在Windows 服务器上安装新证书链的证书后,有可能遇到“不受信任的链接”的错误提示,通常是在部分较老版本的移动设备才会遇到这个情况,或者通过SSL证书安装检测才会发现这个问题

例如 https://www.sslaaa.com/tools/ssl-checker 会检测到证书链的问题

从上图的检测结果来看,发现windows 服务器没有发送 Sectigo Public Server Authentication Root R46 这个中间证书。

碰到这个问题我们通常会在服务器上通过MMC控制台导入这个中间证书, 这个操作就能解决Windows 服务器上证书链不完整的问题,不过现在即使导入了中间证书 ,Windows 还是仅发送前面两个证书,不发送第三个证书

出现这个情况的原因是,很多SSL证书存在多个证书链,Windows服务器在SSL握手过程中会优先发送最短路径的证书链,而最短的证书链并不一定是兼容性最好的证书链。所以我们要做的就是不让windows 发送最短的证书链,而是让他发送兼容性最好的证书链

要解决这个问题,需要在安装SSL证书的 Windows 服务器上

1. 导入 Sectigo Public Server Authentication Root R46 中间证书

下载网址 https://crt.sh/?d=11405654893

也可以从证书管理面板的证书详情页下载证书后,解压,在other 目录里 找到文件名为 SectigoPublicServerAuthenticationRootR46 的证书

2. 禁用 Sectigo Public Server Authentication Root R46 根证书3. 把 Sectigo Public Server Authentication Root R46 根证书导入到不可信证书列表里面

这两个证书的名称是一样的,但是并不是同一个证书,关于这个证书的详情可以查看 https://crt.sh/?caid=204203

下面介绍具体操作方法

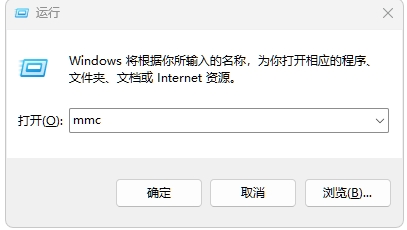

1.点击 Win + R ,在弹出的允许窗口中输入 mmc ,打开 控制台面板

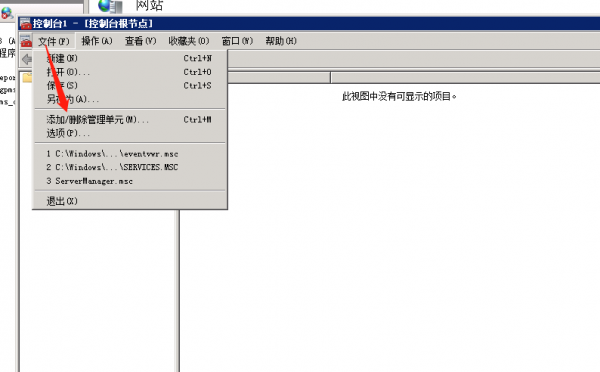

2. 点击文件,选择 添加删除管理单元

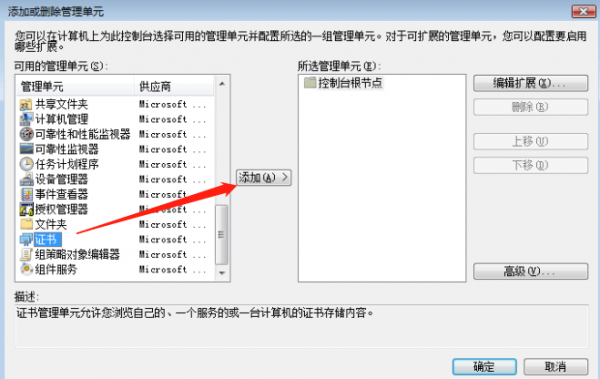

3. 选择证书,点击添加

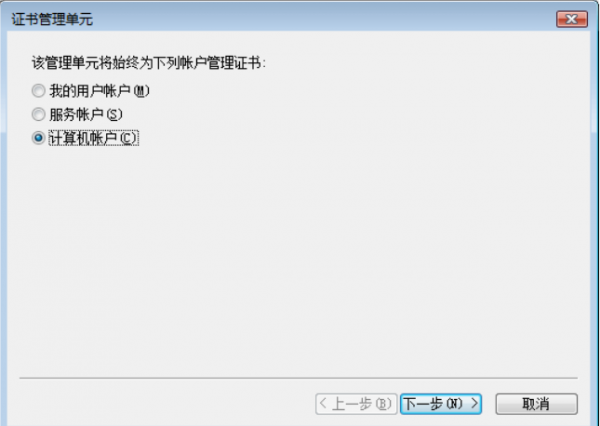

4.选择 计算机账户

操作1: 导入 Sectigo Public Server Authentication Root R46 中间证书

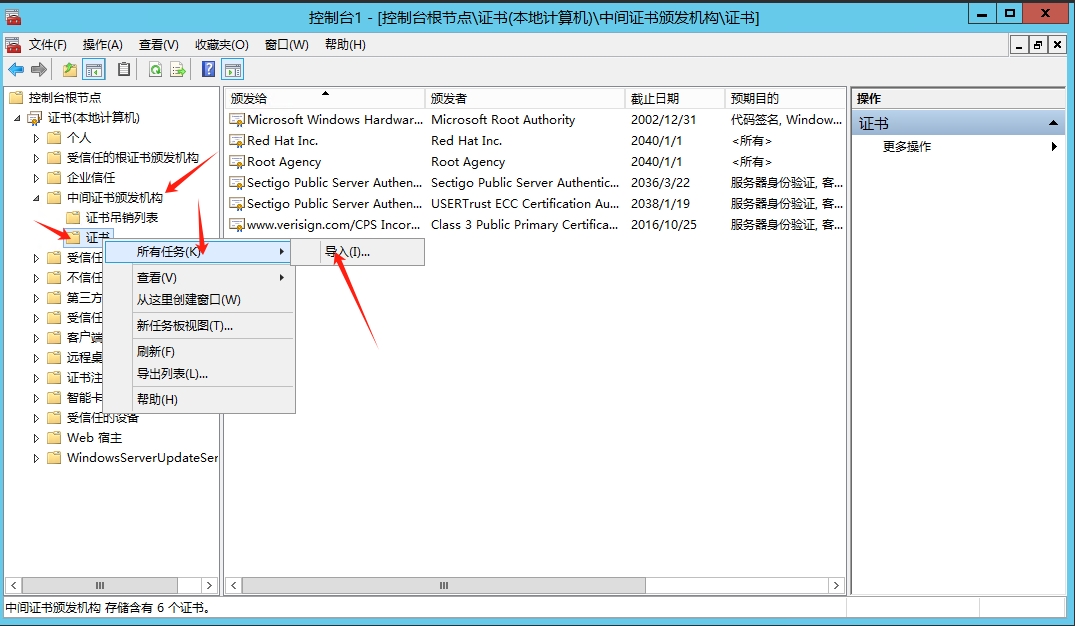

点击 中间证书颁发机构,右键点击证书,选择所有任务,点击导入

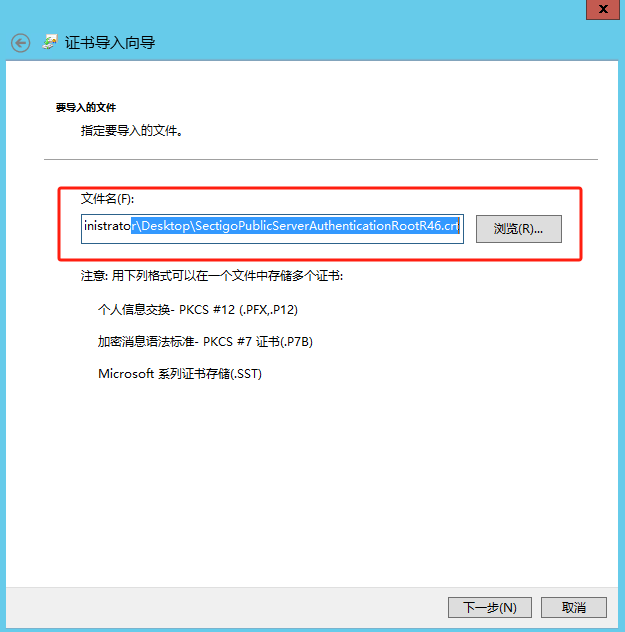

选中要导入的R46中间证书,点击下一步

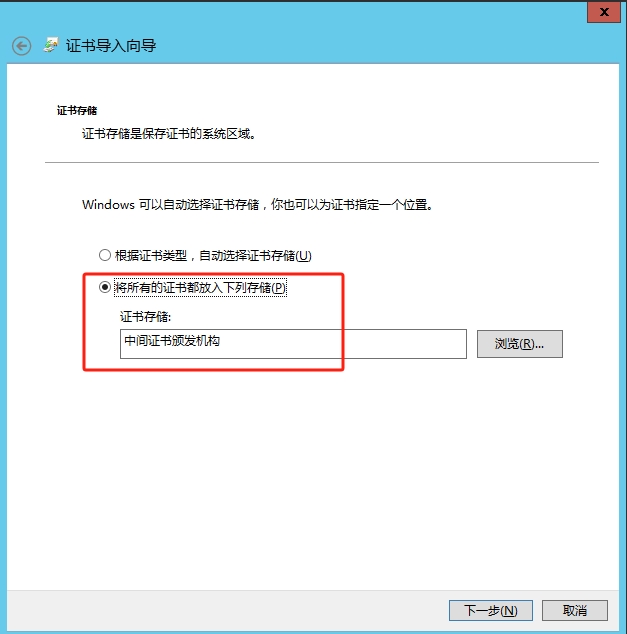

点击下一步,然后点击完成,会提示导入成功

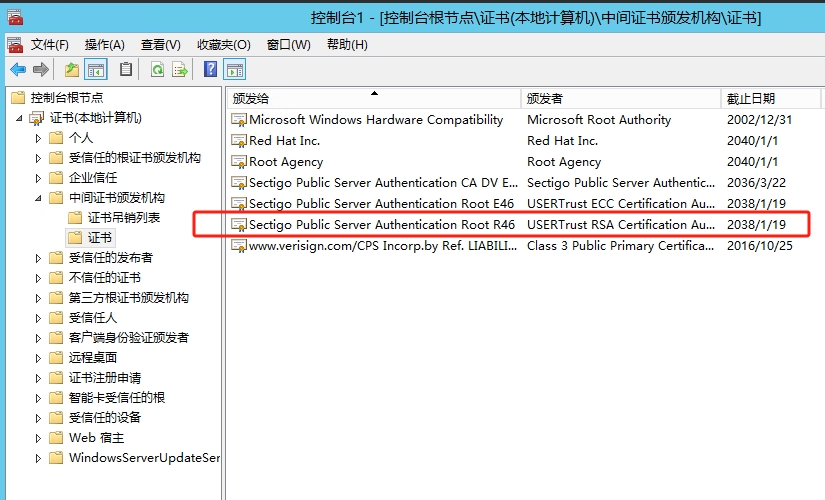

现在我们会在中间证书列表里面看到刚才导入的R46中间证书

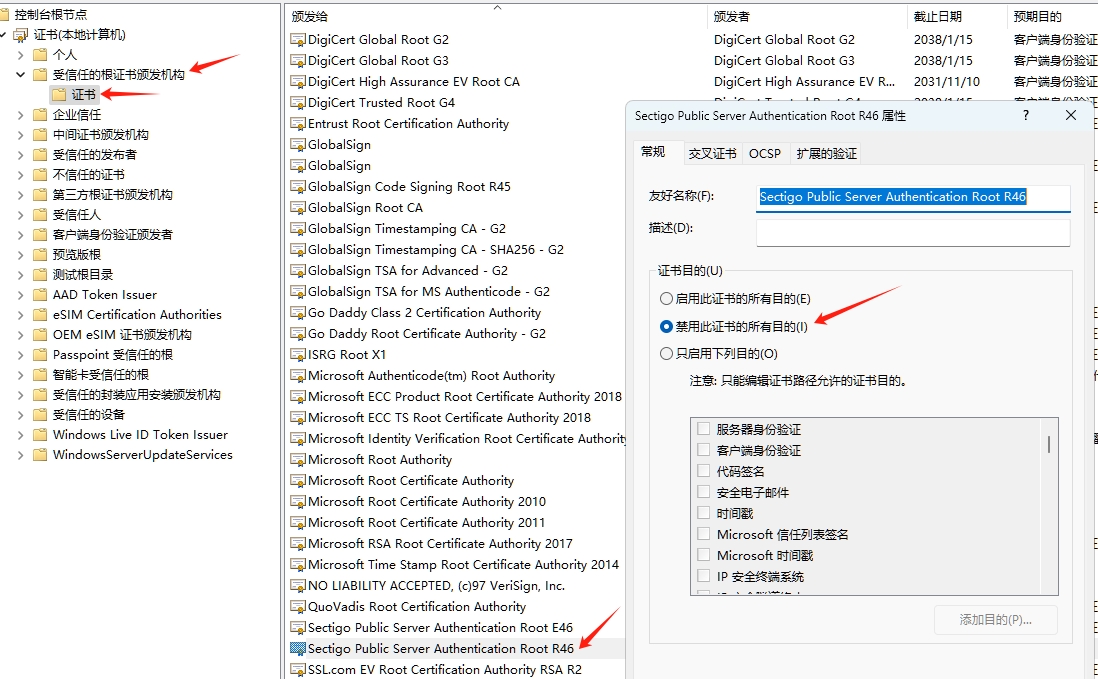

操作2: 禁用R46根证书

点击 受信任的根证书颁发机构,点击证书,在右侧的证书列表里面找到 R46根证书,右键点击该证书,选择 禁用此证书的所有目的,点击确定

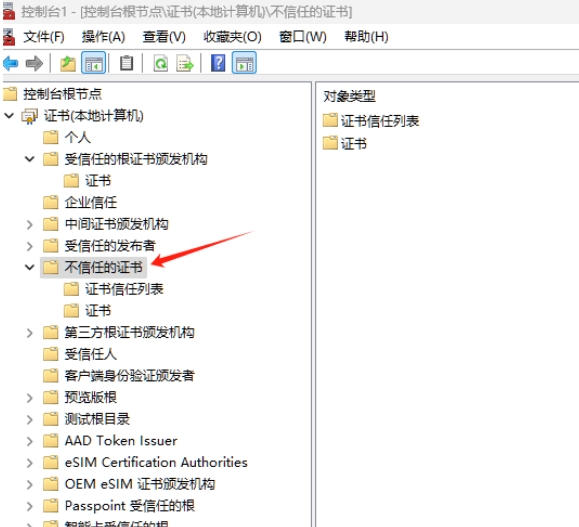

3. 把R46根证书导入不可信证书列表里面

完成上面两部操作,暂时能够解决证书不可信的问题,但是因为Windows 的更新机制问题,过些时间R46根证书可能会被相同自动重新启用,又会造成发送不完整证书链的问题,所以还需要把R46根证书加入不可信证书列表里面

先导出R46根证书,参考上面的图片,右键点击刚才已经禁用的证书,选中“导出证书”,接下来的步骤按默认选项导出该证书。

然后右键点击 不可信的证书 -> 所有任务 -> 导入 ,下一步,选中刚才导出的证书,下一步,完成

完成上面三部操作后,重启服务器让以上设置生效。通过以上操作就能够解决Winidows 服务器上的 证书链不完整的问题,上面的操作适用于 Sectigo 的 DV OV EV 使用 RSA算法的SSL证书,目前大多数网站采用的RSA算法的证书。

如果你安装的SSL证书是ECC算法的,那要导入的是 Sectigo Public Server Authentication Root E46 中间证书,禁用E46根证书

1. 导入 Sectigo Public Server Authentication Root E46 中间证书

下载网址 https://crt.sh/?d=11405664274

也可以从证书管理面板的证书详情页下载证书后,解压,在other 目录里 找到文件名为 SectigoPublicServerAuthenticationRootE46 的证书

2. 禁用 Sectigo Public Server Authentication Root E46 根证书3. Sectigo Public Server Authentication Root E46 根证书导入到不可信的证书列表里面